Informatique

Cryptographie basée sur les treillis : Le pivot post-quantique

La cryptographie avancée est le système de sécurité caché qui soutient la majeure partie du monde numérique moderne.

C’est ainsi que les transactions financières numériques sont sécurisées, que les militaires peuvent maintenir des communications avec des opérations multi-domaines complexes sans interférence ennemie, et que les données des entreprises et des consommateurs sont stockées en toute sécurité. Et bien sûr, c’est également la base des crypto-monnaies, comme leur nom l’indique.

Au cœur de la cryptographie, c’est la science mathématique du codage d’une manière inattaquable des données précieuses, de sorte que seuls les destinataires prévus puissent les lire ou les traiter. Comme c’est, à son cœur, un problème de mathématiques et de calcul, il s’ensuit qu’un ordinateur plus puissant peut briser les niveaux de cryptage précédemment considérés comme sûrs.

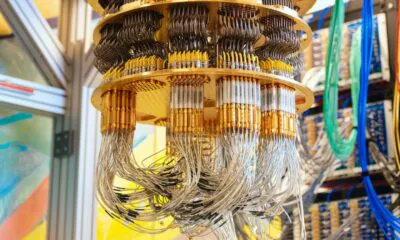

Ceci est un problème grave avec l’émergence des ordinateurs quantiques, supposés être des milliers de millions de fois plus efficaces que les ordinateurs normaux pour certaines tâches, notamment le bris de cryptage. Alors que les ordinateurs quantiques deviennent de plus en plus puissants à un rythme très rapide, il existe un besoin croissant de “cryptage post-quantique”, de méthodes de cryptage résistantes aux ordinateurs quantiques.

Ceci n’est plus qu’une préoccupation théorique, car en 2026, de nouvelles lois obligent les banques américaines à passer à un nouveau type de mathématiques (Cryptographie basée sur les treillis – LBC) que même un ordinateur quantique super-rapide ne peut pas résoudre.

La mécanique de la décryptage quantique : Au-delà des limites classiques

L’algorithme de Shor et la fin de la sécurité RSA/ECC

Les ordinateurs quantiques sont capables d’utiliser “l’algorithme de Shor” pour briser la factorisation des entiers et les problèmes de logarithme discret qui sous-tendent la sécurité d’Internet.

Si les ordinateurs quantiques commencent à fonctionner avec suffisamment de qubits fonctionnels, un nombre qui augmente rapidement chaque année, cela signifierait que aucune donnée n’est sécurisée contre les hackers, ni aucun compte numérique de quelque sorte.

Ceci est particulièrement problématique car les futurs ordinateurs quantiques pourraient briser le cryptage des données qui sont aujourd’hui collectées, même si elles sont encore inexploitables, mais pourraient être décodées plus tard, une méthode appelée “Récolter maintenant, décrypter plus tard” (HNDL).

Donc, même si les ordinateurs quantiques ne sont pas capables de briser le cryptage aujourd’hui, les données d’aujourd’hui doivent déjà être sécurisées contre les ordinateurs quantiques afin que les méthodes HNDL ne puissent pas révéler les mots de passe, les données propriétaires, les dossiers médicaux, les secrets gouvernementaux ou d’autres informations cruciales dans quelques années.

Ceci détruirait également instantanément toutes les crypto-monnaies et le système financier dans son ensemble, car les transactions sécurisées pourraient maintenant être falsifiées, et tous les actifs présents dans un registre numérique sont à risque, à la fois dans la blockchain et la finance traditionnelle.

Qu’est-ce que la cryptographie basée sur les treillis (LBC) ? Les mathématiques pour un monde post-quantique

La cryptographie basée sur les treillis utilise un objet mathématique appelé treillis. Les treillis sont des grilles régulières et répétitives de points dans un espace comme une feuille de papier graphique qui va à l’infini, mais ce n’est pas seulement en 2D car il existe en centaines ou en milliers de dimensions. Un treillis est un

Pour chiffrer, vous commencez à un point de grille donné, vous vous éloignez légèrement de celui-ci (en ajoutant du “bruit” aléatoire) et vous partagez cette nouvelle localisation. Le bruit rend pratiquement impossible pour un attaquant de déterminer quel point de grille d’origine a été utilisé (les “bonnes” données déchiffrées), mais les utilisateurs autorisés avec la “clé secrète” peuvent supprimer le bruit.

Le déchiffrement avec la bonne clé n’est pas particulièrement intensif en termes de calcul, il s’agit donc d’une méthode efficace. Mais cette méthode de cryptage est une forme de mathématiques où les ordinateurs quantiques n’ont pas d’avantages particuliers.

Les méthodes de cryptographie traditionnelles comme RSA et ECC sont basées sur des structures périodiques dans des groupes que l’algorithme de Shor peut résoudre efficacement en trouvant leur “période”. En revanche, la cryptographie basée sur les treillis ne repose pas sur de telles structures.

(Plus d’informations sur cette technologie peuvent être trouvées dans “Cryptographie basée sur les treillis pour les débutants“, publié par l’International Association for Cryptologic Research – IACR)

Sécurisation de la finance américaine contre les ordinateurs quantiques : Le passage aux normes post-quantiques

Exigences PQC 2026 : Conformité FIPS 203, 204 et NSM-10

En 2024, le National Institute of Standards and Technology (NIST) a finalisé trois normes différentes de cryptographie post-quantique (PQC) :

- FIPS 203 – ML-KEM – Un mécanisme de encapsulation de clé (KEM) basé sur la cryptographie des treillis, destiné à être le principal bloc de construction pour l’établissement de clés sécurisées contre les ordinateurs quantiques (par exemple, dans TLS ou les VPN).

- FIPS 204 – ML-DSA – Un schéma de signature numérique principal, également basé sur les treillis, destiné à être utilisé dans des cas d’utilisation tels que la signature de logiciels, les certificats et l’authentification.

- FIPS 205 – SLH-DSA- Un schéma de signature basé sur un hachage sans état, conçu délibérément sur des hypothèses différentes en tant que “sauvegarde” au cas où des recherches futures révèlent des faiblesses dans les systèmes basés sur les treillis.

Source: NIST

Donc, à partir de ce moment, la cryptographie basée sur les treillis est devenue la norme officielle vers laquelle les méthodes de cryptographie futures doivent être basées.

Le Mémorandum de sécurité nationale 10 (NSM-10), publié en 2022, dirige les agences fédérales américaines à passer à la cryptographie résistante aux ordinateurs quantiques d’ici 2035. Alors que, en théorie, cela a fixé la cible pour 2035, 2026 a déjà lancé de nouvelles règles sur la mise en œuvre de la cryptographie basée sur les treillis dans le système financier américain.

“Les progrès continus dans la recherche sur l’informatique quantique par l’académie, l’industrie et certains gouvernements suggèrent que la vision de l’informatique quantique sera finalement réalisée. Par conséquent, il est temps de planifier, de se préparer et de budgétiser une transition efficace vers des algorithmes résistants aux ordinateurs quantiques (QR), pour assurer la protection continue des systèmes de sécurité nationale (NSS) et des actifs connexes.”

NSA – Suite d’algorithmes de sécurité nationale 2.0

La loi de 2025 sur la préparation à la cybersécurité des ordinateurs quantiques Quantum Computing Cybersecurity Preparedness Act et l’Ordonnance exécutive 14306 ont donné la priorité à l’acquisition de produits compatibles PQC d’ici janvier 2026. Et le Suite d’algorithmes de sécurité nationale 2.0 (CNSA 2.0) exige que tous les nouveaux systèmes de sécurité nationale américains soient sécurisés contre les ordinateurs quantiques d’ici janvier 2027

Cela signifie que les systèmes financiers à haut risque sont pressurisés par les régulateurs, comme l’OCC et la Réserve fédérale, pour atteindre la crypto-agilité d’ici la fin de 2026.

Donc, alors que l’accent était auparavant mis sur la préparation, ils sont passés à exiger une exécution mesurable.

Ceci n’est pas seulement une exigence américaine, mais un effort mondial, car le Groupe d’experts en cybersécurité du G7 a confirmé que 2026 est la date de début obligatoire pour l’évaluation et la planification des risques dans le secteur financier mondial, et la Commission européenne a également fixé la fin de 2026 comme jalon pour que tous les États membres lancent des plans de transition nationaux PQC.

Mise en œuvre de la PQC : Inventaire, feuilles de route et crypto-agilité pour les banques

Cette pression croissante se traduit par des exigences contraignantes de la part des principales institutions financières américaines.

Cela inclut “la démonstration de la préparation d’ici la fin de 2026” lorsque les banques américaines sont censées avoir achevé deux étapes essentielles :

- Un inventaire complet de tous les endroits où le cryptage est utilisé, donnant une vue claire de ce qui doit être mis à jour.

- Plans de transition : Des feuilles de route formelles, approuvées par le conseil d’administration, pour migrer les systèmes à haut risque vers la cryptographie sécurisée contre les ordinateurs quantiques, en particulier les normes de cryptographie basée sur les treillis approuvées par le NIST.

- Mise à jour : Les banques sont obligées d’adopter la “crypto-agilité” – la capacité de remplacer un algorithme de cryptage en une nuit si celui-ci est soudainement “cassé” par une avancée quantique.

Une fois ces étapes mises en œuvre, le déploiement de la cryptographie capable de gérer les capacités des ordinateurs quantiques devrait être rapide, idéalement avant la fin de 2027 pour les systèmes les plus critiques. Cela nécessite également le déploiement de Modules de sécurité matérielle (HSM).

Et la pendule tourne bien, avec des entreprises comme Google (GOOGL ) qui s’attendent maintenant à une capacité de décryptage dangereuse des ordinateurs quantiques d’ici 2029.

Investir dans la cryptographie basée sur les treillis

Akamai Technologies

(AKAM )

Akamai est une entreprise de cybersécurité fondée en 1998 et qui a rapidement grandi pour devenir connue comme le “backbone d’Internet” pour ses services de réseau de distribution de contenu (CDN).

Au fil du temps, elle a évolué pour devenir un leader dans la sécurité cloud et edge distribuée, ainsi que dans l’ajout en 2026 d’une infrastructure pilotée par l’IA alimentée par les GPU Blackwell de NVIDIA (NVDA ), la cybersécurité représentant maintenant plus de la moitié des revenus de l’entreprise.

Source: Akamai

Aujourd’hui, il s’agit d’une entreprise employant 11 300 employés et ayant généré 4,21 milliards de dollars de revenus en 2025, en augmentation de 5 % par rapport à l’année précédente.

Akamai est une entreprise de confiance pour la majeure partie de l’industrie informatique dans le monde, notamment parmi ses clients :

- Tous les 10 principaux services de streaming vidéo

- Tous les 10 principaux entreprises de jeux vidéo

- Tous les 10 principaux courtiers

- Toutes les 10 principales banques

- Tous les 6 branches de l’armée américaine

- 14 des 15 agences civiles fédérales américaines

Cela fait d’Akamai un fournisseur clé de cybersécurité et de cryptage, Akamai étant déjà un partenaire de confiance établi pour la livraison de contenu et la cybersécurité.

Les banques et les autres institutions ne construisent rarement de nouvelles sécurités par elles-mêmes ; ils font plutôt appel à des entreprises comme Akamai pour le faire pour eux. Il est donc logique que les banques confient à Akamai la gestion sécurisée des données et la banque sécurisée à l’ère des menaces quantiques, qui est arrivée beaucoup plus tôt que prévu.

Si l’évolution vers le cryptage post-quantique était plus lente, d’autres alternatives provenant de nouvelles entreprises ou de développements internes pourraient être plus probables.

Mais comme les délais de fin 2026 et 2027 approchent à grands pas, les grandes organisations comme les banques ou les agences gouvernementales américaines préfèreront rester avec des partenaires de confiance qui sont déjà familiers avec l’infrastructure informatique de ces institutions.

Cela devrait faire d’Akamai le principal bénéficiaire du passage à la cryptographie basée sur les treillis, l’entreprise étant en mesure de fournir des résultats solides plus rapidement et plus en toute sécurité pour ce qui est maintenant une exigence légale urgente pour toutes les principales institutions financières.