Informática.

Criptografía basada en retículos: El pivote post-cuántico

Securities.io mantiene rigurosos estándares editoriales y podría recibir una compensación por los enlaces revisados. No somos asesores de inversiones registrados y esto no constituye asesoramiento de inversión. Consulte nuestra divulgación de afiliados.

La criptografía avanzada es el sistema de seguridad oculto que sustenta la mayor parte del mundo digital moderno.

Así es como se garantiza la seguridad de las transacciones financieras digitales, cómo las fuerzas armadas pueden mantener la comunicación fluida en operaciones complejas multidominio sin interferencia enemiga, y cómo se almacenan de forma segura los datos de empresas y consumidores. Y, por supuesto, también es la base de las criptomonedas, como su nombre indica.

En esencia, La criptografía es la ciencia matemática de codificar de forma irrompible datos valiosos.De modo que solo los destinatarios previstos puedan leerlo o procesarlo. Dado que, en esencia, se trata de un problema matemático y computacional, es lógico que un ordenador más potente pueda romper niveles de cifrado que antes se consideraban seguros.

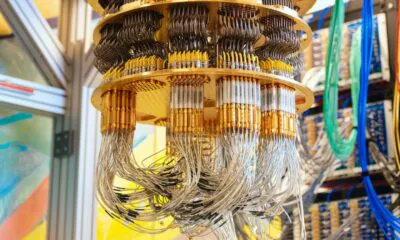

Este es un problema grave con la aparición de las computadoras cuánticas, que se supone que son miles de millones de veces más eficientes que las computadoras convencionales para ciertas tareas, incluido el descifrado de códigos. A medida que las computadoras cuánticas se vuelven cada vez más potentes a un ritmo vertiginoso, surge una creciente necesidad de cifrado "postcuántico", es decir, métodos de cifrado resistentes a las computadoras cuánticas.

Esto ya no es solo una preocupación teórica, ya que en 2026, nuevas leyes obligarán a los bancos estadounidenses a adoptar un nuevo tipo de algoritmo matemático (criptografía basada en retículos – LBC) que ni siquiera una computadora cuántica ultrarrápida puede resolver.

La mecánica del descifrado cuántico: más allá de los límites clásicos

El algoritmo de Shor y el fin de la seguridad RSA/ECC

Las computadoras cuánticas pueden utilizar “Algoritmo de Shor” para resolver los problemas de factorización de enteros y logaritmos discretos que sustentan la seguridad moderna de Internet.

Si los ordenadores cuánticos empiezan a funcionar con suficientes cúbits funcionales, una cifra que aumenta rápidamente cada año, significaría que ningún dato estaría a salvo de los piratas informáticos, ni tampoco ninguna cuenta digital de ningún tipo.

Esto resulta especialmente problemático, ya que las futuras computadoras cuánticas podrían romper el cifrado de los datos que se recopilan hoy en día, incluso si aún son irrompibles, pero podrían descifrarse posteriormente, un método denominado "Recolectar ahora, descifrar después" (HNDL, por sus siglas en inglés).

Por lo tanto, incluso si las computadoras cuánticas no son capaces de romper el cifrado hoy en día, los datos actuales ya necesitan ser protegidos contra la computación cuántica para que los métodos HNDL no puedan revelar contraseñas, datos confidenciales, historiales médicos, secretos gubernamentales u otra información crucial dentro de unos años.

Esto destruiría instantáneamente todas las criptomonedas y el sistema financiero en su conjunto, ya que las transacciones seguras podrían falsificarse y cualquier activo presente en un libro mayor digital estaría en riesgo, tanto en blockchain como en las finanzas tradicionales.

¿Qué es la criptografía basada en retículos (LBC)? Matemáticas para un mundo postcuántico.

La criptografía basada en retículos aprovecha un objeto matemático llamado retículo. Los retículos son cuadrículas regulares y repetitivas de puntos en un espacio como una hoja de papel cuadriculado que se extiende infinitamente, pero no es solo 2D, ya que existe en cientos o miles de dimensiones. Un retículo es una

Para cifrar, se parte de un punto de la cuadrícula, se desplaza ligeramente (añadiendo "ruido" aleatorio) y se comparte esa nueva ubicación. El ruido hace que sea prácticamente imposible para un atacante determinar qué punto de la cuadrícula original se utilizó (el "correcto": los datos descifrados), pero los usuarios autorizados con la "clave secreta" pueden eliminar el ruido.

El descifrado con la clave correcta no requiere una gran capacidad de cálculo, por lo que es un método eficiente. Sin embargo, este método de cifrado se basa en una rama de las matemáticas en la que las computadoras cuánticas no ofrecen ventajas especiales.

Los métodos criptográficos tradicionales, como RSA y ECC, se basan en estructuras periódicas en grupos que el algoritmo de Shor puede resolver de manera eficiente al encontrar su "período". En cambio, la criptografía basada en retículos no depende de dichas estructuras.

(Puede encontrar más información sobre esta tecnología en “Criptografía basada en retículos para principiantes“, publicado por la Asociación Internacional para la Investigación Criptológica – IACR)

Cómo proteger las finanzas estadounidenses de la era cuántica: El cambio hacia estándares post-cuánticos

Requisitos de PQC para 2026: Cumplimiento de FIPS 203, 204 y NSM-10

En 2024, el Instituto Nacional de Estándares y Tecnología (NIST) finalizó tres estándares diferentes de criptografía postcuántica (PQC):

- FIPS 203 – ML-KEM – Un mecanismo de encapsulación de claves (KEM) basado en criptografía reticular, concebido como el componente principal para el establecimiento de claves cuánticamente seguras (por ejemplo, en TLS o VPN).

- FIPS 204 – ML-DSA – Un esquema de firma digital primaria, también basado en retículos, destinado a casos de uso como la firma de software, certificados y autenticación.

- FIPS 205 – SLH-DSA: un esquema de firma basado en hash sin estado, construido deliberadamente sobre supuestos diferentes como "respaldo" en caso de que futuras investigaciones revelen debilidades en los sistemas basados en retículos.

Fuente: NIST

Así pues, a partir de ese momento, la criptografía basada en retículos se convirtió en el estándar oficial en el que debían basarse los futuros métodos criptográficos.

El Memorando de Seguridad Nacional 10 (NSM-10)La orden, emitida en 2022, ordena a las agencias federales estadounidenses que transiten hacia la criptografía resistente a la computación cuántica para 2035. Si bien en teoría esto estableció el objetivo para 2035, en 2026 ya se lanzaron nuevas reglas sobre la implementación de la criptografía basada en retículos en el sistema financiero estadounidense.

El continuo progreso en la investigación sobre computación cuántica por parte del mundo académico, la industria y algunos gobiernos sugiere que la visión de la computación cuántica finalmente se hará realidad. Por lo tanto, ahora es el momento de planificar, prepararse y presupuestar una transición efectiva hacia algoritmos resistentes a la computación cuántica (QR), para garantizar la protección continua de los Sistemas de Seguridad Nacional (NSS) y los activos relacionados.

NSA – Suite de algoritmos comerciales de seguridad nacional 2.0

El Ley de preparación para la ciberseguridad de la computación cuántica y Orden Ejecutiva 14306 priorizó la adquisición de productos habilitados para PQC para enero de 2026. Y el Conjunto de algoritmos de seguridad nacional comercial 2.0 (CNSA 2.0) La normativa exige que todos los nuevos sistemas de seguridad nacional de EE. UU. sean resistentes a la computación cuántica para enero de 2027.

Esto significa que los reguladores, como la OCC y la Reserva Federal, están presionando a los sistemas financieros de alto riesgo para que logren la agilidad necesaria en el ámbito de las criptomonedas para finales de 2026.

Así pues, mientras que antes la presión de los reguladores se centraba en la preparación, pasaron a exigir una ejecución medible.

Esto no es solo un requisito de EE. UU., sino un impulso global, como confirmó el Grupo de Expertos en Ciberseguridad del G7. que 2026 es el inicio obligatorio para la evaluación y planificación de riesgos en todo el sector financiero mundial., y La Comisión Europea también ha fijado finales de 2026. como hito para que todos los Estados miembros pongan en marcha planes nacionales de transición al PQC.

Implementación de PQC: Inventario, hojas de ruta y criptoagilidad para bancos

Esta creciente presión se traduce en exigencias por parte de las principales instituciones financieras de Estados Unidos.

Esto incluye la “preparación demostrable para finales de 2026”, fecha en la que se espera que los bancos estadounidenses hayan completado dos pasos esenciales:

- Un inventario completo de todos los lugares donde se utiliza el cifrado, lo que proporciona una visión clara de lo que necesita actualizarse.

- Planes de transición: Planes de acción formales y aprobados por la junta directiva para migrar sistemas de alto riesgo a criptografía a prueba de ataques cuánticos, especialmente los estándares de criptografía basados en retículos aprobados por el NIST.

- ActualizabilidadLos bancos se ven obligados a adoptar la "criptoagilidad", es decir, la capacidad de reemplazar un algoritmo de cifrado de la noche a la mañana si este se ve repentinamente "vulnerado" por un avance cuántico.

Una vez implementados estos pasos, el despliegue de criptografía capaz de gestionar las capacidades de las computadoras cuánticas debería ser rápido, idealmente antes de finales de 2027 para los sistemas más críticos. Esto también requiere el despliegue de módulos de seguridad de hardware (HSM).

Y el tiempo corre en contra, especialmente para las empresas más avanzadas en computación cuántica como Google. (GOOGL ) Ahora se espera que las computadoras cuánticas alcancen una capacidad de descifrado peligrosa tan pronto como en 2029..

Invertir en Criptografía basada en celosía

Tecnologías Akamai

(AKAM )

Akamai es una empresa de ciberseguridad fundada en 1998 que rápidamente se ha convertido en conocida como la "columna vertebral de internet" por sus servicios de red de distribución de contenido (CDN).

Con el tiempo, ha evolucionado hasta convertirse en un líder en seguridad distribuida en la nube y en el borde, además de incorporar en 2026 una infraestructura impulsada por IA con tecnología de NVIDIA. (NVDA ) Las GPU de Blackwell, con la ciberseguridad como sector que ahora representa más de la mitad de los ingresos de la compañía.

Fuente: Akamai

En la actualidad, es una empresa que emplea a más de 11,300 personas y que generó ingresos por valor de 4.21 millones de dólares en 2025, lo que supone un aumento del 5% con respecto al año anterior.

Akamai goza de la confianza de la mayor parte de la industria de TI a nivel mundial, en particular entre su base de clientes:

- Los 10 mejores servicios de transmisión de video

- Las 10 principales compañías de videojuegos

- Las 10 principales corredurías

- Las 10 principales compañías bancarias

- Las 6 ramas de las fuerzas armadas estadounidenses

- 14 de las 15 agencias del gabinete civil federal de EE. UU.

Esto convierte a Akamai en un proveedor clave de ciberseguridad y cifrado, siendo Akamai ya un intermediario consolidado y de confianza tanto para la distribución de contenido como para la ciberseguridad.

Los bancos y otras instituciones rara vez desarrollan nuevas medidas de seguridad por sí mismos; en su lugar, contratan a empresas como Akamai para que lo hagan por ellos. Por lo tanto, tiene sentido que los bancos confíen a Akamai la gestión segura de datos y la seguridad bancaria, dado que la era de las amenazas cuánticas ha llegado mucho antes de lo previsto.

Si la evolución hacia el cifrado a prueba de computación cuántica fuera más lenta, sería más probable que surgieran otras alternativas de nuevas empresas o mediante el desarrollo interno.

Pero a medida que se acercan rápidamente los plazos de finales de 2026 y 2027, las grandes organizaciones como los bancos o las agencias gubernamentales estadounidenses preferirán seguir trabajando con socios de confianza que ya estén familiarizados con la infraestructura informática de estas instituciones.

Esto debería convertir a Akamai en uno de los principales beneficiarios del cambio hacia la criptografía basada en retículos, ya que la empresa podrá ofrecer resultados sólidos de forma más rápida y segura para lo que ahora es un requisito legal urgente para todas las grandes instituciones financieras.